Vedno več internetnih povezav se filtrira in preverjata v javnih pisarnah v omrežju nekaterih nacionalnih ponudnikov.

Vedno več internetnih povezav se filtrira in preverjata v javnih pisarnah v omrežju nekaterih nacionalnih ponudnikov. Škandal, ki ga je razkril Edward Snowden v zvezi z PRISM, ameriškim programom, ki vohuni za vsemi sporočili, izmenjanimi po internetu v ZDA, je pokazal senzacionalno dejstvo, ki pa nas sploh ne preseneča: vsi smo vohunjeni v trenutku, ko vklopimo računalnik.

V tem članku vidimo vse načine, kako priti do filtrov, da se izognemo cenzuri in se premikate, ne da bi puščali sledi samega sebe, da bi prikrili identiteto na spletu .

Nekatere od teh metod so lahko omejene s strožjimi programi, kot je veliki požarni zid na Kitajskem ali z omejitvami, ki jih nalagajo ponudniki omrežij.

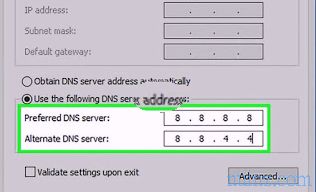

1) Najlažji način preprečevanja filtrov in cenzure ter obisk spletnih mest, ki so v državi blokirana, je sprememba DNS-ja .

Samo za nekatere povezave je mogoče DNS spremeniti s tujimi naslovi.

V praksi je promet prisiljen potekati prek strežnikov, ki jih oblasti države ne nadzorujejo.

Ta metoda absolutno ne deluje za zamaskiranje v internetu, ampak je le način za brskanje po mestih, ki so lokalno blokirana na ravni DNS.

Če želite izvedeti več, si lahko preberete vodnik o odpiranju prikritih mest v Italiji s spremembo DNS-a

V nekaterih primerih je morda dovolj, da za obisk nacionalnih filtrov uporabite nedolžne in brezplačne strežnike Google DNS.

2) Tor

Kot je zapisano v drugem članku, je Tor spletna zasebnost zagotovljena pod določenimi pogoji.

Tor deluje tako, da šifrira omrežje in prenaša povezave preko naključnih točk, ki jih je skoraj nemogoče izslediti.

Na koncu lahko s Torom odprete katero koli spletno mesto, ne da bi pustili sled, prikrili naslov IP in s tem izvor.

Glavna pomanjkljivost Tora je določena splošna počasnost plovbe precej težka.

Omejitev TOR-a je v tem, da je za popolnoma anonimno delovanje potrebno uporabiti brskalnik brez vtičnikov in brez zunanjih razširitev, kot je Tor Browser.

Glej v drugem članku navodila za krmarjenje s TOR.

Upoštevajte, da se Torovi razvijalci borijo s hudim spopadom z režimi, ki jih poskušajo blokirati, kot je Iran.

Tor je morda edini program, ki še vedno lahko deluje, tudi če standardni VPN-ji, proxyji in tuneli SSH niso učinkoviti.

3) VPN-ji so navidezna zasebna omrežja, ki preusmerijo ves promet iz računalnika.

Z drugimi besedami, če ste povezani z omrežjem VPN, ki se nahaja na Islandiji, se ves omrežni promet preusmeri na Islandijo, preden se oglasite v internetu, zato bo prejemnik povezave, ki je lahko to spletno mesto, videl dostop iz Islandije.

Vse to se zgodi prek šifrirane povezave, ki skriva, kaj se zgodi spodaj, tudi če se ne skriva.

Omrežni ponudniki, omrežni operaterji in vlada ne vidijo, kje brskate, tudi če vedo, da uporabljate šifrirano povezavo VPN.

VPN-ji se pogosto uporabljajo tudi za delo, zato jih običajno ne blokirajo, tudi če jih nekatere države, kot je Kitajska, nadzorujejo.

Prosti VPN-ji so na splošno omejeni, vendar v članku o najboljših brezplačnih VPN najdete precej izčrpen seznam

4) pooblaščenci

Proxy je računalnik, ki stoji med vašim računalnikom in spletnim mestom, ki ga želite obiskati, zato bo to spletno mesto mislilo, da povezava prihaja od posrednika in ne od nas.

Težava je v tem, da je dostop do strežnika proxy še vedno registriran in ni mogoče zagotoviti njihove zanesljivosti.

Če pa želite na letenju brskati po blokiranem spletnem mestu, je to primerna hitra rešitev, za katero ni treba namestiti ničesar.

Med številnimi pooblaščenci za anonimno brskanje po internetu je dobro znani Hide My Ass.

5) SSH predor

Tuneli SSH lahko delujejo podobno kot VPN, da prenašajo promet po pokriti cesti, predoru.

Ustvarjanje predora SSH ni težko, vendar ni zelo preprosto za vse in zahteva nekaj tehničnih znanj.

Vendar zakrivanje IP-ja morda ne bo dovolj za pokrivanje vaših internetnih dejavnosti .

Za vsako spletno mesto, ki zahteva registracijo, je mogoče ustvariti lažne, vendar resnične in verodostojne profile s pomočjo spletne storitve, ki lahko ustvari lažne in naključne osebne podatke, kot je FakeNameGenerator, za ustvarjanje ponarejene spletne identitete .

Za pošiljanje anonimnih ali šifriranih in z geslom zaščitenih e-poštnih sporočil bo morda potreben tudi začasen in anonimen e-poštni naslov ali neka storitev.