Kot vsi že do zdaj vedo, je bil včeraj najbolj množičen napad na odkup programske opreme vseh časov, ki je računalnike v bolnišnicah, univerzah, bankah in uradih razširil po vsem svetu v skoraj vseh državah, vključno z Italijo.

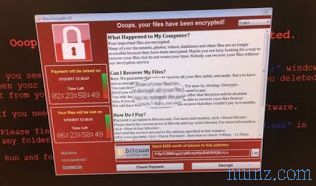

Kot vsi že do zdaj vedo, je bil včeraj najbolj množičen napad na odkup programske opreme vseh časov, ki je računalnike v bolnišnicah, univerzah, bankah in uradih razširil po vsem svetu v skoraj vseh državah, vključno z Italijo. Programska oprema, znana kot WannaCry ali tudi WannaCry, WanaCrypt0r, WCrypt, WCRY, blokira dostop do računalnika ali njegovih datotek, tako da zahteva denar za njegovo odklepanje.

Žrtve z okuženim računalnikom prosijo, da plačajo do 300 dolarjev Bitcoin, da okužbo odstranijo iz osebnih računalnikov in odklenejo dostop do datotek, tako da po 7 dneh ne bodo večno izginile.

Zanimivost te odkupne programske opreme WannaCry je, da izkorišča podvig Windows (tj. Ranljivost, ki ni bila vsem znana), imenovano Eternal Blue, ki jo je odkrila in uporabljala NSA, dokler skrivnost ni bila ukradena in Microsoft ni mogel izdati obliž Windows v marcu 2017.

Težava je v tem, da mnogi podjetniški računalniki in strežniki niso namestili tega popravka, zaradi česar je Wannacry bolj smrtonosen kot kdajkoli prej.

Z izkoriščanjem WannaCry lahko prodremo do naprav, ki poganjajo neprimerno različico Windows XP, Vista, Windows 7, Windows 8 in Windows Server 2008 R2, pri čemer izkoristijo pomanjkljivosti v strežniku SMB za Microsoft Windows Server .

Ko en sam računalnik v organizaciji prizadene odkupno programsko opremo WannaCry, črv poišče druge ranljive računalnike v omrežju in jih okuži, kar povzroči širjenje verige.

Po prvih ocenah je bilo v 74 državah okuženih več kot 130.000 računalnikov, med njimi Kitajska (najbolj prizadeta), ZDA, Rusija, Nemčija, Turčija, Italija (na Univerzi v Milanu-Bicocca) in celo nekatere bolnišnice v Angliji, nekatere Računalniki Renault v Franciji in 85% računalnikov španske telekomunikacijske družbe, Telefonica in nato še Nissan v Veliki Britaniji in druga podjetja, ki so kriva, da so računalniki zastareli.

Širjenje je vsaj začasno ustavila neodvisna raziskovalka varnosti, ki je po naključju ustavila globalno širjenje WannaCryja z registracijo domenskega imena, skritega v zlonamerni programski opremi.

V praksi se je zlonamerna programska oprema v računalniku samodejno pognala šele po poskusu vzpostavitve povezave s spletnim mestom, ki ga ni bilo.

Raziskovalec je z registracijo domene, ki jo uporablja virus (ki ima naslov z naključnimi znaki, kot je www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea. Com ), ustavil sprožilni mehanizem.

Ta rešitev pa je le začasen popravek, ne deluje na strežnikih, ki imajo zaščito požarnega zidu na internetnih povezavah in absolutno ne preprečuje, da bi tisti, ki je oblikoval napad, naredili prave spremembe, da bi ga nadaljevali na ranljivih strojih (ali za širjenje virusa po e-pošti).

Trenutno pa ni nobene različice, ki bi se lahko aktivirala, ne da bi šla skozi "killswitch", torej prek povezave z domeno in ni nobenih novic o okužbah, ki prihajajo iz interneta (Wannacry se širi prek korporacijskih omrežij).

Vendar pa nihče ne more popraviti računalnikov, ki so že okuženi, ker so zaklenjene datoteke šifrirane na skoraj nemogoč način za dešifriranje.

Za tiste, ki so radovedni, je strokovni varnostni tehnik objavil predstavitveni video o tem, kako napada virus Wannacry in kaj se zgodi z računalnikom, ko ga prizadene ranljivost.

Natančnejše tehnične informacije lahko preberete na spletnem mestu Github, kjer je vsa dokumentacija o Wannacryju, nato pa na straneh Kaspeskyja, na Malwarebytesu, na Microsoftovem blogu.

Če pustimo ob strani zgodbo, je najpomembnejše, kar moramo vedeti, kako se zaščititi pred WannaCry, ki vpliva samo na osebne računalnike Windows in ne na druge sisteme.

Najprej se torej ni treba bati, če uporabljate sistem Mac ali Linux in tudi za naprave Android ali iOS ni težav.

Če uporabljate računalnik z Windows 10, posodobljenim z namestitvijo različice April 2017 Creators Update, ni težav.

Za sisteme Windows 10, Windows 7 in Windows 8.1 je Microsoft že marca 2017 izdal obliž za odpravo ranljivosti sistema, ki ga je izkoristila Wannacry.

Torej morate samo preveriti, ali so nameščene vse razpoložljive posodobitve na nadzorni plošči> Windows Update in iskati nove posodobitve v sistemih Windows 7 in 8.1.

V operacijskem sistemu Windows 10 pojdite na Nastavitve> Posodobitve in varnost> Windows Update .

Obliž je vključen v več posodobitev s kraticami, in sicer za Windows 7, KB4019264, KB4015552, KB4015549, KB4012215, KB4012212 (tudi samo ena je v redu) in za Windows 8.1 KB4019215, KB4015553, KB4015550, KB4012216, KB4012213 (tudi samo eno od teh).

Obliž, ki ga je izdal Microsoft, lahko tudi prenesete in namestite ročno tako, da odprete stran za prenos posodobitve MS17-010 ali na strani za prenos kode popravka KB4012213

Ker je težava še posebej resna, je Microsoft izdal obliž, da bi zakril težavo Wannacry tudi za sisteme, ki niso več podprti, in sicer Windows XP, Windows Server 2003, Windows 8 in Windows Vista .

Kdo ima te sisteme, naložite obliž KB4012598 z Microsoftovega mesta in ga namestite.

Medtem se pojavljajo tudi programi in orodja za cepljenje za zaščito osebnih računalnikov Windows pred Wannacry, kot je Trustlook WannaCry Toolkit, ki skenira vaš računalnik in imunizira vse odkrite ranljivosti.

Wanawiki je na drugi strani prvo orodje, ki vam omogoča, da dešifrirate datoteke, ki jih je virus blokiral .

Končno je vredno, da se izognemo kakršni koli težavi, tudi prihodnosti, onemogoči ali odstrani SMB v operacijskem sistemu Windows, ki v svoji različici 1 ni tako zastarela, ranljiva različica.

PREBERITE TUDI: Najboljše anti-Ransomware proti Ransom virusu ali kriptovalutam